+ RHSA-2015:0895 Important: 389-ds-base security update

https://rhn.redhat.com/errata/RHSA-2015-0895.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1854

+ CESA-2015:0895 Important CentOS 7 389-ds-base Security Update

http://lwn.net/Alerts/642364/

+ Linux kernel 4.0.1, 3.19.6, 3.14.40, 3.10.76 released

https://www.kernel.org/pub/linux/kernel/v4.x/ChangeLog-4.0.1

https://www.kernel.org/pub/linux/kernel/v3.x/ChangeLog-3.19.6

https://www.kernel.org/pub/linux/kernel/v3.x/ChangeLog-3.14.40

https://www.kernel.org/pub/linux/kernel/v3.x/ChangeLog-3.10.76

+ Google Chrome 42.0.2311.135 released

http://googlechromereleases.blogspot.jp/2015/04/stable-channel-update_28.html

+ Opera 29 released

http://www.opera.com/docs/changelogs/unified/2900/

+ curl and libcurl 7.42.1 released

http://curl.haxx.se/changes.html#7_42_1

+ LibreOffice Buffer Overflow in HWP Filter Lets Remote Users Execute Arbitrary Code

http://www.securitytracker.com/id/1032206

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1774

+ Apache OpenOffice Buffer Overflow in HWP Filter Lets Remote Users Execute Arbitrary Code

http://www.securitytracker.com/id/1032205

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1774

+ SonicWALL Input Validation Flaw in 'macIpSpoofView.html' Permits Cross-Site Scripting Attacks

http://www.securitytracker.com/id/1032204

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3447

+ MySQL 5.7.2 SSL/TLS downgrade

http://cxsecurity.com/issue/WLB-2015040206

+ SonicWall SonicOS 7.5.0.12 & 6.x Client Side Cross Site Scripting Vulnerability

http://cxsecurity.com/issue/WLB-2015040198

+ SA64312 Opera Multiple Vulnerabilities

http://secunia.com/advisories/64312/

+ SA64195 Google Chrome Multiple Vulnerabilities

http://secunia.com/advisories/64195/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1243

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1250

VU#534407 Barracuda Web Filter insecurely performs SSL inspection

http://www.kb.cert.org/vuls/id/534407

2015年4月30日木曜日

2015年4月28日火曜日

28日 火曜日、赤口

+ phpMyAdmin 4.4.4 released

https://sourceforge.net/projects/phpmyadmin/files/phpMyAdmin/4.4.4/phpMyAdmin-4.4.4-notes.html/view

+ UPDATE: Multiple Vulnerabilities in OpenSSL (January 2015) Affecting Cisco Products

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150310-ssl

+ UPDATE: Multiple Vulnerabilities in OpenSSL (March 2015) Affecting Cisco Products

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150320-openssl

+ UPDATE: Multiple Vulnerabilities in ntpd (April 2015) Affecting Cisco Products

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150408-ntpd

+ HS15-020 Issues in Cosminexus

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-020/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-4630

+ HS15-020 Cosminexusにおける問題

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-020/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-4630

+ LANDesk Management Suite Bugs Let Remote Users Conduct Cross-Site Request Forgery Attacks and Execute Arbitrary Code

http://www.securitytracker.com/id/1032203

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-5361

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-5362

+ Apple OS X Server Incorrect Configuration Path Lets Remote Users Bypass Certain Firewall Rules

http://www.securitytracker.com/id/1032197

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1150

+ Apple OS X Server Wiki Server Bug on Activity and People Pages Let Remote Users Bypass Access Controls

http://www.securitytracker.com/id/1032196

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1151

+ Dovecot remote DoS on TLS connections

http://cxsecurity.com/issue/WLB-2015040183

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3420

+ cURL libcurl 7.41.0 DoS by a zero-length host name

http://cxsecurity.com/issue/WLB-2015040175

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3144

+ cURL libcurl 7.41.0 NTLM remote attackers connect as other users

http://cxsecurity.com/issue/WLB-2015040169

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3143

+ Linux Kernel 3.18.7 sysctl.c local sensitive information leak

http://cxsecurity.com/issue/WLB-2015040168

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2042

+ Linux Kernel 3.18.7 sysctl_net_llc.c local sensitive information leak

http://cxsecurity.com/issue/WLB-2015040167

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2041

+ SA64294 LibreOffice HWP Filter Memory Corruption Vulnerability

http://secunia.com/advisories/64294/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1774

+ SA64302 Apache OpenOffice HWP Filter Memory Corruption Vulnerability

http://secunia.com/advisories/64302/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1774

+ SA63997 Apple OS X Server Multiple Security Issues

http://secunia.com/advisories/63997/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3566

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1150

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1151

チェックしておきたい脆弱性情報<2015.04.27>

http://itpro.nikkeibp.co.jp/atcl/column/14/268561/041900055/?ST=security

絶対に払っちゃだめ!アダルトサイトの相談が1年間に10万件を突破

http://itpro.nikkeibp.co.jp/atcl/news/15/042401437/?ST=security

https://sourceforge.net/projects/phpmyadmin/files/phpMyAdmin/4.4.4/phpMyAdmin-4.4.4-notes.html/view

+ UPDATE: Multiple Vulnerabilities in OpenSSL (January 2015) Affecting Cisco Products

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150310-ssl

+ UPDATE: Multiple Vulnerabilities in OpenSSL (March 2015) Affecting Cisco Products

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150320-openssl

+ UPDATE: Multiple Vulnerabilities in ntpd (April 2015) Affecting Cisco Products

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150408-ntpd

+ HS15-020 Issues in Cosminexus

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-020/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-4630

+ HS15-020 Cosminexusにおける問題

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-020/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-4630

+ LANDesk Management Suite Bugs Let Remote Users Conduct Cross-Site Request Forgery Attacks and Execute Arbitrary Code

http://www.securitytracker.com/id/1032203

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-5361

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-5362

+ Apple OS X Server Incorrect Configuration Path Lets Remote Users Bypass Certain Firewall Rules

http://www.securitytracker.com/id/1032197

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1150

+ Apple OS X Server Wiki Server Bug on Activity and People Pages Let Remote Users Bypass Access Controls

http://www.securitytracker.com/id/1032196

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1151

+ Dovecot remote DoS on TLS connections

http://cxsecurity.com/issue/WLB-2015040183

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3420

+ cURL libcurl 7.41.0 DoS by a zero-length host name

http://cxsecurity.com/issue/WLB-2015040175

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3144

+ cURL libcurl 7.41.0 NTLM remote attackers connect as other users

http://cxsecurity.com/issue/WLB-2015040169

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3143

+ Linux Kernel 3.18.7 sysctl.c local sensitive information leak

http://cxsecurity.com/issue/WLB-2015040168

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2042

+ Linux Kernel 3.18.7 sysctl_net_llc.c local sensitive information leak

http://cxsecurity.com/issue/WLB-2015040167

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2041

+ SA64294 LibreOffice HWP Filter Memory Corruption Vulnerability

http://secunia.com/advisories/64294/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1774

+ SA64302 Apache OpenOffice HWP Filter Memory Corruption Vulnerability

http://secunia.com/advisories/64302/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1774

+ SA63997 Apple OS X Server Multiple Security Issues

http://secunia.com/advisories/63997/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3566

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1150

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1151

チェックしておきたい脆弱性情報<2015.04.27>

http://itpro.nikkeibp.co.jp/atcl/column/14/268561/041900055/?ST=security

絶対に払っちゃだめ!アダルトサイトの相談が1年間に10万件を突破

http://itpro.nikkeibp.co.jp/atcl/news/15/042401437/?ST=security

2015年4月24日金曜日

24日 金曜日、友引

+ UPDATE: Multiple Vulnerabilities in ntpd (April 2015) Affecting Cisco Products

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150408-ntpd

+ HPSBGN03308 rev.1 - HP TippingPoint Security Management System (SMS) and TippingPoint Virtual Security Management System (vSMS), Remote Code Execution

https://h20565.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04626974&docLocale=ja_JP

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2117

+ Apple iOS SSL Certificate Processing via WiFi Lets Remote Users Deny Service

http://www.securitytracker.com/id/1032191

+ Android wpa_supplicant P2P SSID processing vulnerability

http://cxsecurity.com/issue/WLB-2015040156

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1863

JVNDB-2015-000055 TransmitMail におけるディレクトリトラバーサルの脆弱性

http://jvndb.jvn.jp/ja/contents/2015/JVNDB-2015-000055.html

JVNDB-2015-000054 TransmitMail におけるクロスサイトスクリプティングの脆弱性

http://jvndb.jvn.jp/ja/contents/2015/JVNDB-2015-000054.html

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150408-ntpd

+ HPSBGN03308 rev.1 - HP TippingPoint Security Management System (SMS) and TippingPoint Virtual Security Management System (vSMS), Remote Code Execution

https://h20565.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04626974&docLocale=ja_JP

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2117

+ Apple iOS SSL Certificate Processing via WiFi Lets Remote Users Deny Service

http://www.securitytracker.com/id/1032191

+ Android wpa_supplicant P2P SSID processing vulnerability

http://cxsecurity.com/issue/WLB-2015040156

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1863

JVNDB-2015-000055 TransmitMail におけるディレクトリトラバーサルの脆弱性

http://jvndb.jvn.jp/ja/contents/2015/JVNDB-2015-000055.html

JVNDB-2015-000054 TransmitMail におけるクロスサイトスクリプティングの脆弱性

http://jvndb.jvn.jp/ja/contents/2015/JVNDB-2015-000054.html

2015年4月23日木曜日

23日 木曜日、先勝

+ Zabbix 2.4.5 released

http://www.zabbix.com/rn2.4.5.php

+ CESA-2015:0864 Important CentOS 6 kernel Security Update

http://lwn.net/Alerts/641374/

+ CESA-2015:0869 Important CentOS 5 kvm Security Update

http://lwn.net/Alerts/641375/

+ CESA-2015:0867 Important CentOS 6 qemu-kvm Security Update

http://lwn.net/Alerts/641376/

+ HPSBGN03305 rev.1 - HP Business Service Management (BSM) products running SSLv3, Remote Disclosure of Information

https://h20565.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04626982&docLocale=ja_JP

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3566

+ Linux kernel 3.18.12 released

https://www.kernel.org/pub/linux/kernel/v3.x/ChangeLog-3.18.12

+ Citrix XenServer Multiple Security Updates

http://support.citrix.com/article/CTX200892

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-8106

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-7815

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3615

+ GCC 5.1 release

https://gcc.gnu.org/gcc-5/

+ SA64250 Linux Kernel AESNI Buffer Overflow Denial of Service Vulnerability

http://secunia.com/advisories/64250/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3331

+ SA64247 Linux Kernel TCP Fast Open Denial of Service Vulnerability

http://secunia.com/advisories/64247/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3332

+ SA64003 Net-SNMP "snmp_pdu_parse()" Vulnerability

http://secunia.com/advisories/64003/

+ SA64242 Linux Kernel Netfilter Connection Tracking Extension Loading Integer Overflow Denial of Service Vulnerability

http://secunia.com/advisories/64242/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-9715

+ SA64234 Linux Kernel int80 32-Bit Emulation Security Bypass Vulnerability

http://secunia.com/advisories/64234/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2830

+ SA64284 cURL / libcURL Two Security Bypass Security Issues and Two Memory Corruption Vulnerabilities

http://secunia.com/advisories/64284/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3143

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3144

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3145

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3148

+ curl and libcurl 7.42.0 released

http://curl.haxx.se/changes.html#7_42_0

+ Apple iOS 8.0 - 8.0.2 Controls Re Auth Bypass Vulnerability

http://cxsecurity.com/issue/WLB-2015040145

+ Mac OS X 10.10.2 Local Denial of Service

http://cxsecurity.com/issue/WLB-2015040142

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1100

+ OpenBSD <= 5.6 - Multiple Local Kernel Panics

http://cxsecurity.com/issue/WLB-2015040141

+ ProFTPd 1.3.5 Remote Command Execution

http://cxsecurity.com/issue/WLB-2015040130

+ ProFTPd CPFR / CPTO Proof Of Concept

http://cxsecurity.com/issue/WLB-2015040129

記者の眼

身代金ウイルスがあなたを狙う、今年はワードからの感染に注意せよ

http://itpro.nikkeibp.co.jp/atcl/watcher/14/334361/042100255/?ST=security

要件定義・基本設計で役立つ、安全なWebアプリ&インフラ構築術

第7回 アプリ開発者やSE、PMも必見!インフラのセキュリティ対策

http://itpro.nikkeibp.co.jp/atcl/column/15/021900028/042100009/?ST=security

小規模企業はセキュリティ投資を減らしている、IDC Japanの調査

http://itpro.nikkeibp.co.jp/atcl/news/15/042201413/?ST=security

2015年4月22日水曜日

22日 水曜日、赤口

+ RHSA-2015:0867 Important: qemu-kvm security and bug fix update

https://rhn.redhat.com/errata/RHSA-2015-0867.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-8106

+ RHSA-2015:0864 Important: kernel security and bug fix update

https://rhn.redhat.com/errata/RHSA-2015-0864.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3215

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3690

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-7825

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-7826

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-8171

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-8884

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-9529

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-9584

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1421

+ RHSA-2015:0863 Moderate: glibc security and bug fix update

https://rhn.redhat.com/errata/RHSA-2015-0863.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2013-7423

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1781

+ nginx 1.8.0 released

http://nginx.org/en/CHANGES-1.8

+ CESA-2015:0863 Moderate CentOS 6 glibc Security Update

http://lwn.net/Alerts/641229/

+ HPSBMU03321 rev.1 - HP Data Protector, Remote Increase of Privilege, Denial of Service (DoS), Execution of Arbitrary Code

https://h20566.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04636829&docLocale=ja_JP

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2116

+ Glibc Buffer Overflow in getanswer_r() Lets Remote Users Execute Arbitrary Code

http://www.securitytracker.com/id/1032178

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1781

+ Mozilla Firefox Bug in AsyncPaintWaitEvent() Lets Remote Users Execute Arbitrary Code

http://www.securitytracker.com/id/1032171

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2706

+ Apple OS X XPC Entitlement Validation Flaw Lets Local Users Gain Root Privileges

http://www.securitytracker.com/id/1032167

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1130

+ SA64249 Linux Kernel chown() Race Condition Privileges Escalation Vulnerability

http://secunia.com/advisories/64249/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3339

+ SA64146 Microsoft Windows Privilege Escalation Vulnerability

http://secunia.com/advisories/64146/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1701

+ SA64071 Mozilla Firefox "AsyncPaintWaitEvent::AsyncPaintWaitEvent()" Use-After-Free Vulnerability

http://secunia.com/advisories/64071/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2706

+ glibc 2.20 getanswer_r, gethostbyname_r DNS response arbitrary code execution

http://cxsecurity.com/issue/WLB-2015040126

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1781

+ Linux chown() was racy relative to execve()

http://cxsecurity.com/issue/WLB-2015040119

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3339

News & Trend

株主向けサイトから5社1万4667人の株主情報が漏洩か

http://itpro.nikkeibp.co.jp/atcl/column/14/346926/042100233/?ST=security

CSIRTメモ

チェックしておきたい脆弱性情報<2015.04.22>

http://itpro.nikkeibp.co.jp/atcl/column/14/268561/041900054/?ST=security

センサーで捕まえろ、施設侵入者 アライドテレシスが新手法

http://itpro.nikkeibp.co.jp/atcl/news/15/042101381/?ST=security

JVNVU#90912447 Net Nanny が共有の秘密鍵とルート CA 証明書を使用している問題

http://jvn.jp/vu/JVNVU90912447/index.html

2015年4月21日火曜日

21日 火曜日、大安

+ Mozilla Firefox 37.0.2 released

https://www.mozilla.org/en-US/firefox/37.0.2/releasenotes/

+ MFSA 2015-45 Memory corruption during failed plugin initialization

https://www.mozilla.org/en-US/security/advisories/mfsa2015-45/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2706

+ phpMyAdmin 4.4.3 released

https://sourceforge.net/projects/phpmyadmin/files/phpMyAdmin/4.4.3/phpMyAdmin-4.4.3-notes.html/view

+ HPSBMU03319 rev.1 - HP Systems Insight Manager, Remote Execution of Code

https://h20566.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04636755&docLocale=ja_JP

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0240

+ Microsoft Windows Unspecified Flaw Lets Local Users Gain Sysytem Privileges

http://www.securitytracker.com/id/1032155

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1701

+ OpenSSL v1.0.2a Advanced Information Security Corporation

http://cxsecurity.com/issue/WLB-2015040120

+ Linux chown() was racy relative to execve()

http://cxsecurity.com/issue/WLB-2015040119

+ Adobe Flash Player copyPixelsToByteArray Integer Overflow

http://cxsecurity.com/issue/WLB-2015040117

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-0556

JVNVU#90341582 HP Network Automation に複数の脆弱性

http://jvn.jp/vu/JVNVU90341582/

VU#260780 NetNanny uses a shared private key and root CA

http://www.kb.cert.org/vuls/id/260780

2015年4月20日月曜日

20日 月曜日、仏滅

+ UPDATE: Multiple Vulnerabilities in OpenSSL (March 2015) Affecting Cisco Products

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150320-openssl

+ UPDATE: Multiple Vulnerabilities in OpenSSL (January 2015) Affecting Cisco Products

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150310-ssl

+ UPDATE: Cisco IOS XR Software BVI Routed Packet Denial of Service Vulnerability

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150415-iosxr

+ UPDATE: HPSBMU03264 rev.2 - HP Network Automation, Multiple Remote Vulnerabilities

https://h20565.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04574207&docLocale=ja_JP

+ Linux kernel 3.19.5, 3.14.39, 3.10.75, 3.4.107 released

https://www.kernel.org/pub/linux/kernel/v3.x/ChangeLog-3.19.5

https://www.kernel.org/pub/linux/kernel/v3.x/ChangeLog-3.14.39

https://www.kernel.org/pub/linux/kernel/v3.x/ChangeLog-3.10.75

https://www.kernel.org/pub/linux/kernel/v3.x/ChangeLog-3.4.107

+ PHP phar Unserialize Boundary Error Lets Remote Users Obtain Potentially Sensitive Information

http://www.securitytracker.com/id/1032146

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2783

+ PHP Stack Overflow in phar_set_inode() in Parsing tar/zip/phar Lets Remote Users Execute Arbitrary Code

http://www.securitytracker.com/id/1032145

+ Chrome 42.0.2311 HSTS Redirect sensitive information

http://cxsecurity.com/issue/WLB-2015040108

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1244

+ Chrome 42.0.2311 CONTENT_SETTINGS_TYPE_FULLSCREEN DoS

http://cxsecurity.com/issue/WLB-2015040107

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3336

+ Chrome 39.0.2171 bypass SafeBrowsing by the file system API

http://cxsecurity.com/issue/WLB-2015040106

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1248

+ Apache Struts 2.3.20 Security Fixes

http://cxsecurity.com/issue/WLB-2014120048

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-7809

+ PHP 5.6.6 move_uploaded_file() NULL byte filename truncation

http://cxsecurity.com/issue/WLB-2015040104

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2348

+ Apache Http Server 2.2.29 / 2.4.12 NULL Pointer Dereference

http://cxsecurity.com/issue/WLB-2015040103

+ PHP 5.6.7 apache2handler remote code execution vulnerability

http://cxsecurity.com/issue/WLB-2015040096

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3330

UPDATE: JVNVU#91812636 再帰的名前解決を行う DNS リゾルバの実装に名前解決を無限に繰り返す問題

http://jvn.jp/vu/JVNVU91812636/

News & Trend

標的型攻撃の“司令塔”、国内で7倍に

http://itpro.nikkeibp.co.jp/atcl/column/14/346926/041600229/?ST=security

VU#750060 Hewlett-Packard Network Automation contains multiple vulnerabilities

http://www.kb.cert.org/vuls/id/750060

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150320-openssl

+ UPDATE: Multiple Vulnerabilities in OpenSSL (January 2015) Affecting Cisco Products

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150310-ssl

+ UPDATE: Cisco IOS XR Software BVI Routed Packet Denial of Service Vulnerability

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150415-iosxr

+ UPDATE: HPSBMU03264 rev.2 - HP Network Automation, Multiple Remote Vulnerabilities

https://h20565.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04574207&docLocale=ja_JP

+ Linux kernel 3.19.5, 3.14.39, 3.10.75, 3.4.107 released

https://www.kernel.org/pub/linux/kernel/v3.x/ChangeLog-3.19.5

https://www.kernel.org/pub/linux/kernel/v3.x/ChangeLog-3.14.39

https://www.kernel.org/pub/linux/kernel/v3.x/ChangeLog-3.10.75

https://www.kernel.org/pub/linux/kernel/v3.x/ChangeLog-3.4.107

+ PHP phar Unserialize Boundary Error Lets Remote Users Obtain Potentially Sensitive Information

http://www.securitytracker.com/id/1032146

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2783

+ PHP Stack Overflow in phar_set_inode() in Parsing tar/zip/phar Lets Remote Users Execute Arbitrary Code

http://www.securitytracker.com/id/1032145

+ Chrome 42.0.2311 HSTS Redirect sensitive information

http://cxsecurity.com/issue/WLB-2015040108

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1244

+ Chrome 42.0.2311 CONTENT_SETTINGS_TYPE_FULLSCREEN DoS

http://cxsecurity.com/issue/WLB-2015040107

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3336

+ Chrome 39.0.2171 bypass SafeBrowsing by the file system API

http://cxsecurity.com/issue/WLB-2015040106

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1248

+ Apache Struts 2.3.20 Security Fixes

http://cxsecurity.com/issue/WLB-2014120048

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-7809

+ PHP 5.6.6 move_uploaded_file() NULL byte filename truncation

http://cxsecurity.com/issue/WLB-2015040104

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2348

+ Apache Http Server 2.2.29 / 2.4.12 NULL Pointer Dereference

http://cxsecurity.com/issue/WLB-2015040103

+ PHP 5.6.7 apache2handler remote code execution vulnerability

http://cxsecurity.com/issue/WLB-2015040096

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3330

UPDATE: JVNVU#91812636 再帰的名前解決を行う DNS リゾルバの実装に名前解決を無限に繰り返す問題

http://jvn.jp/vu/JVNVU91812636/

News & Trend

標的型攻撃の“司令塔”、国内で7倍に

http://itpro.nikkeibp.co.jp/atcl/column/14/346926/041600229/?ST=security

VU#750060 Hewlett-Packard Network Automation contains multiple vulnerabilities

http://www.kb.cert.org/vuls/id/750060

2015年4月17日金曜日

17日 金曜日、赤口

+ UPDATE: マイクロソフト セキュリティ アドバイザリ (2755801) Internet Explorer 上の Adobe Flash Player の脆弱性に対応する更新プログラム

https://technet.microsoft.com/ja-jp/library/security/2755801

+ UPDATE: HPSBGN03316 rev.2 - HP Support Solution Framework on Windows, Remote Execution of Code, Disclosure of Information

https://h20566.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04634535&docLocale=ja_JP

+ UPDATE: HPSBMU03263 rev.2 - HP Insight Control running OpenSSL, Remote Disclosure of Information

https://h20566.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04574073&docLocale=ja_JP

+ UPDATE: HPSBMU03264 rev.2 - HP Network Automation, Multiple Remote Vulnerabilities

https://h20566.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04574207&docLocale=ja_JP

+ InterstageやSystemwalker関連製品:TLS1.0実装におけるセキュリティ脆弱性の問題 (2015年4月16日)

http://software.fujitsu.com/jp/security/products-fujitsu/solution/interstage_systemwalker_tls_201501.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3566

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-8730

+ PHP 5.6.8, 5.5.24, 5.4.40 is available

http://www.php.net/ChangeLog-5.php#5.6.8

http://www.php.net/ChangeLog-5.php#5.5.24

http://www.php.net/ChangeLog-5.php#5.4.40

+ DoS/PoC: MS Windows (HTTP.sys) HTTP Request Parsing DoS (MS15-034)

http://www.exploit-db.com/exploits/36776/

+ Microsoft Windows 8.1/7/others HTTP.sys Request Parsing DoS (MS15-034)

http://cxsecurity.com/issue/WLB-2015040093

Windowsの脆弱性を突く攻撃コードが出回る、至急パッチの適用を

http://itpro.nikkeibp.co.jp/atcl/news/15/041601340/?ST=security

パスロジが座標位置ワンタイムパスワードに新版、時刻同期型も選べる

http://itpro.nikkeibp.co.jp/atcl/news/15/041601333/?ST=security

https://technet.microsoft.com/ja-jp/library/security/2755801

+ UPDATE: HPSBGN03316 rev.2 - HP Support Solution Framework on Windows, Remote Execution of Code, Disclosure of Information

https://h20566.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04634535&docLocale=ja_JP

+ UPDATE: HPSBMU03263 rev.2 - HP Insight Control running OpenSSL, Remote Disclosure of Information

https://h20566.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04574073&docLocale=ja_JP

+ UPDATE: HPSBMU03264 rev.2 - HP Network Automation, Multiple Remote Vulnerabilities

https://h20566.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04574207&docLocale=ja_JP

+ InterstageやSystemwalker関連製品:TLS1.0実装におけるセキュリティ脆弱性の問題 (2015年4月16日)

http://software.fujitsu.com/jp/security/products-fujitsu/solution/interstage_systemwalker_tls_201501.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3566

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-8730

+ PHP 5.6.8, 5.5.24, 5.4.40 is available

http://www.php.net/ChangeLog-5.php#5.6.8

http://www.php.net/ChangeLog-5.php#5.5.24

http://www.php.net/ChangeLog-5.php#5.4.40

+ DoS/PoC: MS Windows (HTTP.sys) HTTP Request Parsing DoS (MS15-034)

http://www.exploit-db.com/exploits/36776/

+ Microsoft Windows 8.1/7/others HTTP.sys Request Parsing DoS (MS15-034)

http://cxsecurity.com/issue/WLB-2015040093

Windowsの脆弱性を突く攻撃コードが出回る、至急パッチの適用を

http://itpro.nikkeibp.co.jp/atcl/news/15/041601340/?ST=security

パスロジが座標位置ワンタイムパスワードに新版、時刻同期型も選べる

http://itpro.nikkeibp.co.jp/atcl/news/15/041601333/?ST=security

2015年4月16日木曜日

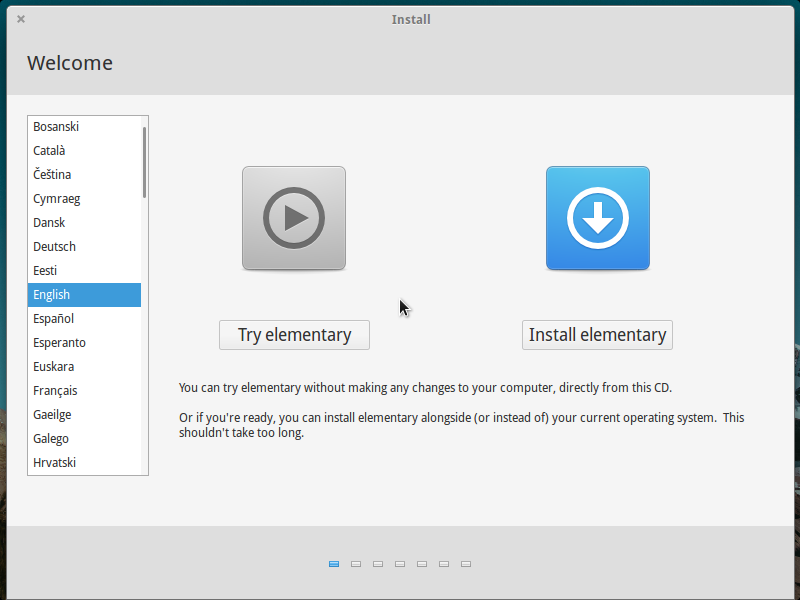

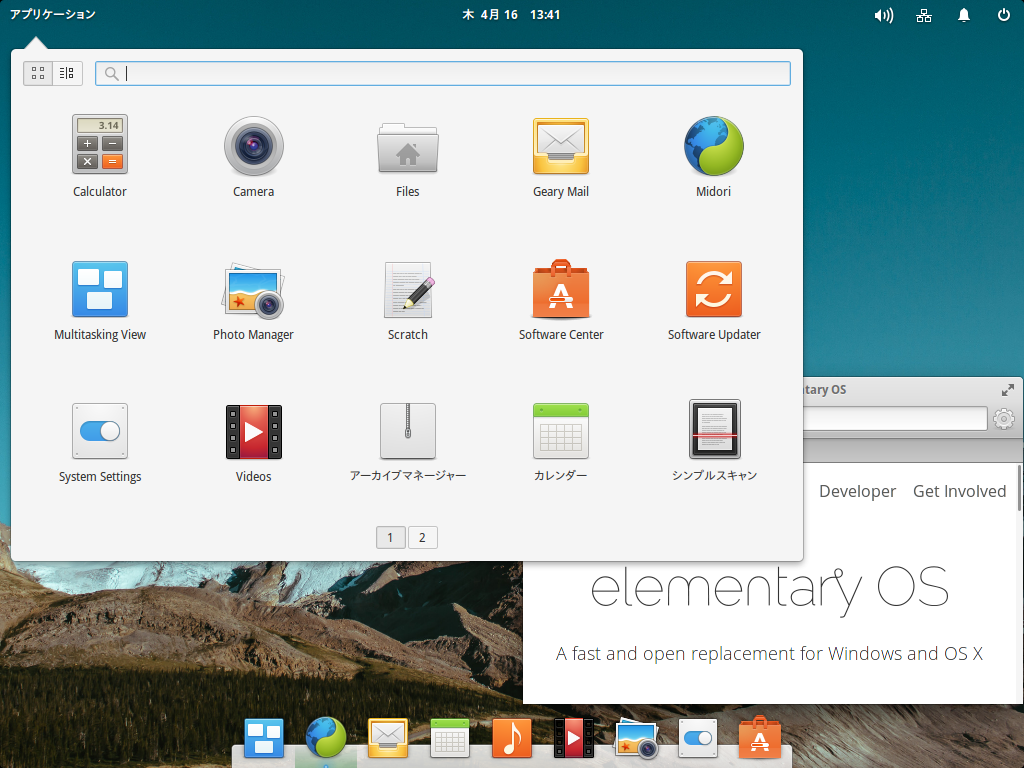

elementary OS 0.3 Freya インストールメモ

elementary OS 0.3 Freya がリリースされたので、インストールしてみた。

ISOイメージはこちらから入手した。ファイル名は elementaryos-freya-amd64.20150411.iso

amd64 だけど、x86_64 のようだ。

1. ISOイメージからブートすると、「Welcome」画面となる。

2. 言語から「日本語」を選択すると、日本語表示となる。[elementary をインストール] ボタンを押す。

3. 「elementary のインストール準備」画面が表示されるので、「インターネットに接続されていること」が赤玉であるが、[続ける] ボタンを押す。

4. 「インストールの種類」画面が表示されるので、「ディスクを削除して elementary をインストール」を選択して、[インストール] ボタンを押す。

5. 「ディスクに変更を書き込みますか?」とダイアログが表示されるので、内容を確認して [続ける] ボタンを押す。

6. 「どこに住んでますか?」画面が表示されるので、「Tokyo」 を選択して [続ける] ボタンを押す。

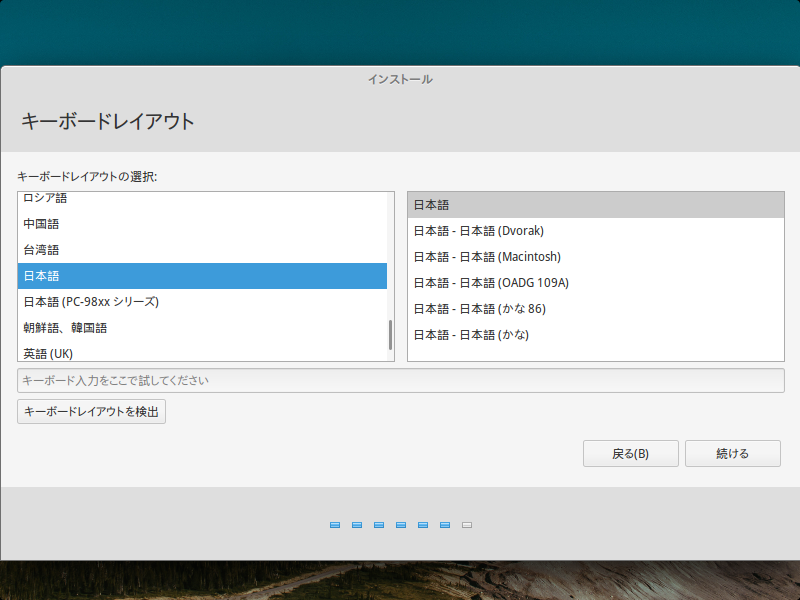

7. 「キーボードレイアウト」画面が表示されるので、「日本語」が選択されていることを確認して [続ける] ボタンを押す。

8. 「あなたの情報を入力してください」画面が表示されるので、それぞれのフィールドに入力して [続ける] ボタンを押す。

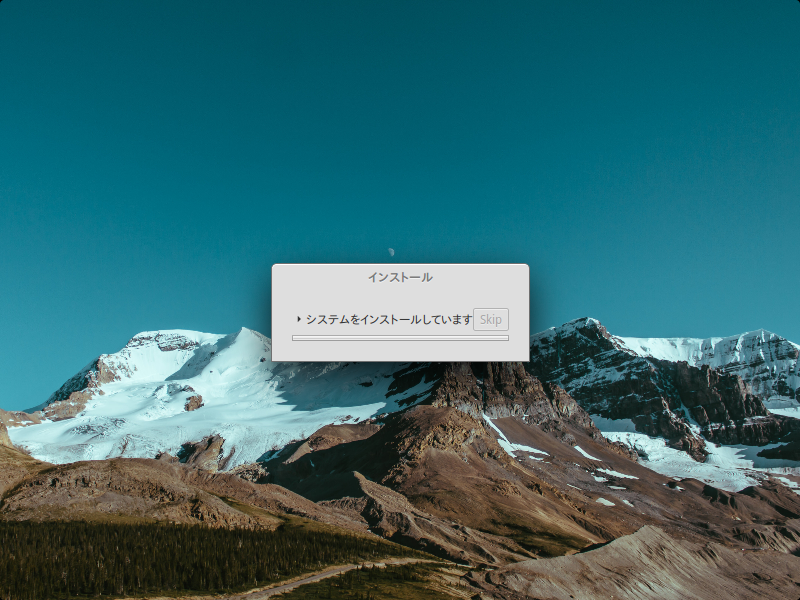

9. インストールが開始されるので、しばらく待つ。

10. 「インストールが完了しました」ダイアログが表示されるので、[今すぐ再起動する] ボタンを押す。

11. 再起動すると、elementary ログが表示されたままとなってしまった場合は、もう一度再起動してみましょう。 あなたの情報として入力したアカウント名のログイン画面が表示される。

ログインしてみると、こんな画面となる。

「About This Computer」を選んでみたら、バージョン情報などの画面が表示されました。

$ uname -a

Linux hostname 3.16.0-34-generic #45~14.04.1-Ubuntu SMP Tue Mar 24 11:14:29 UTC 2015 x86_64 x86_64 x86_64 GNU/Linux

ISOイメージはこちらから入手した。ファイル名は elementaryos-freya-amd64.20150411.iso

amd64 だけど、x86_64 のようだ。

1. ISOイメージからブートすると、「Welcome」画面となる。

2. 言語から「日本語」を選択すると、日本語表示となる。[elementary をインストール] ボタンを押す。

3. 「elementary のインストール準備」画面が表示されるので、「インターネットに接続されていること」が赤玉であるが、[続ける] ボタンを押す。

4. 「インストールの種類」画面が表示されるので、「ディスクを削除して elementary をインストール」を選択して、[インストール] ボタンを押す。

5. 「ディスクに変更を書き込みますか?」とダイアログが表示されるので、内容を確認して [続ける] ボタンを押す。

6. 「どこに住んでますか?」画面が表示されるので、「Tokyo」 を選択して [続ける] ボタンを押す。

7. 「キーボードレイアウト」画面が表示されるので、「日本語」が選択されていることを確認して [続ける] ボタンを押す。

8. 「あなたの情報を入力してください」画面が表示されるので、それぞれのフィールドに入力して [続ける] ボタンを押す。

9. インストールが開始されるので、しばらく待つ。

10. 「インストールが完了しました」ダイアログが表示されるので、[今すぐ再起動する] ボタンを押す。

11. 再起動すると、elementary ログが表示されたままとなってしまった場合は、もう一度再起動してみましょう。 あなたの情報として入力したアカウント名のログイン画面が表示される。

ログインしてみると、こんな画面となる。

「About This Computer」を選んでみたら、バージョン情報などの画面が表示されました。

$ uname -a

Linux hostname 3.16.0-34-generic #45~14.04.1-Ubuntu SMP Tue Mar 24 11:14:29 UTC 2015 x86_64 x86_64 x86_64 GNU/Linux

という感じでした。

Enjoy !!

16日 木曜日、大安

+ 2015 年 4 月のマイクロソフト セキュリティ情報の概要

https://technet.microsoft.com/ja-jp/library/security/ms15-apr

+ MS15-032 - 緊急 Internet Explorer 用の累積的なセキュリティ更新プログラム (3038314)

https://technet.microsoft.com/library/security/MS15-032

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1652

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1657

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1659

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1660

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1661

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1662

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1665

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1666

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1667

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1668

+ MS15-033 - 緊急 Microsoft Office の脆弱性により、リモートでコードが実行される (3048019)

https://technet.microsoft.com/library/security/MS15-033

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1641

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1649

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1650

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1651

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1639

+ MS15-034 - 緊急 HTTP.sys の脆弱性により、リモートでコードが実行される (3042553)

https://technet.microsoft.com/library/security/MS15-034

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1635

+ MS15-035 - 緊急 Microsoft Graphics コンポーネントの脆弱性により、リモートでコードが実行される (3046306)

https://technet.microsoft.com/library/security/MS15-035

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1645

+ MS15-036 - 重要 Microsoft SharePoint Server の脆弱性により、特権が昇格される (3052044)

https://technet.microsoft.com/library/security/MS15-036

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1640

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1653

+ MS15-037 - 重要 Windows タスク スケジューラの脆弱性により、特権が昇格される (3046269)

https://technet.microsoft.com/library/security/MS15-037

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0098

+ MS15-038 - 重要 Microsoft Windows の脆弱性により、特権が昇格される (3049576)

https://technet.microsoft.com/library/security/MS15-038

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1643

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1644

+ MS15-039 - 重要 XML コア サービスの脆弱性により、セキュリティ機能のバイパスが起こる (3046482)

https://technet.microsoft.com/library/security/MS15-039

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1646

+ MS15-040 - 重要 Active Directory フェデレーション サービスの脆弱性により、情報漏えいが起こる (3045711)

https://technet.microsoft.com/library/security/MS15-040

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1638

+ MS15-041 - 重要 .NET Framework の脆弱性により、情報漏えいが起こる (3048010)

https://technet.microsoft.com/library/security/MS15-041

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1648

+ MS15-042 - 重要 Windows Hyper-V の脆弱性により、サービス拒否が起こる (3047234)

https://technet.microsoft.com/library/security/MS15-042

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1647

+ マイクロソフト セキュリティ アドバイザリ 3045755 PKU2U 認証を改善するための更新プログラム

https://technet.microsoft.com/ja-jp/library/security/3045755

+ UPDATE: マイクロソフト セキュリティ アドバイザリ 3009008 SSL 3.0 の脆弱性により、情報漏えいが起こる

https://technet.microsoft.com/ja-jp/library/security/3009008

+ RHSA-2015:0807 Important: java-1.7.0-openjdk security update

https://rhn.redhat.com/errata/RHSA-2015-0807.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2005-1080

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0460

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0469

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0477

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0478

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0480

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0488

+ RHSA-2015:0808 Important: java-1.6.0-openjdk security update

https://rhn.redhat.com/errata/RHSA-2015-0808.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2005-1080

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0460

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0469

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0477

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0478

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0480

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0488

+ RHSA-2015:0806 Critical: java-1.7.0-openjdk security update

https://rhn.redhat.com/errata/RHSA-2015-0806.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2005-1080

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0460

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0469

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0477

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0478

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0480

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0488

+ RHSA-2015:0809 Important: java-1.8.0-openjdk security update

https://rhn.redhat.com/errata/RHSA-2015-0809.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2005-1080

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0460

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0469

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0470

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0477

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0478

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0480

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0488

+ APSB15-06 Security updates available for Adobe Flash Player

https://helpx.adobe.com/security/products/flash-player/apsb15-06.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0346

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0347

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0348

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0349

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0350

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0351

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0352

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0353

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0354

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0355

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0356

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0357

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0358

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0359

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0360

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3038

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3039

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3040

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3041

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3042

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3043

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3044

+ APSB15-07 Security Update: Hotfixes available for ColdFusion

https://helpx.adobe.com/security/products/coldfusion/apsb15-07.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0345

+ APSB15-08 Security vulnerability in output of Adobe Flex ASdoc Tool

https://helpx.adobe.com/security/products/flex/apsb15-08.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1773

+ CESA-2015:0808 Important CentOS 7 java-1.6.0-openjdk Security Update

http://lwn.net/Alerts/640377/

+ CESA-2015:0808 Important CentOS 6 java-1.6.0-openjdk Security Update

http://lwn.net/Alerts/640378/

+ CESA-2015:0808 Important CentOS 5 java-1.6.0-openjdk Security Update

http://lwn.net/Alerts/640379/

+ CESA-2015:0806 Critical CentOS 7 java-1.7.0-openjdk Security Update

http://lwn.net/Alerts/640380/

+ CESA-2015:0806 Critical CentOS 6 java-1.7.0-openjdk Security Update

http://lwn.net/Alerts/640381/

+ CESA-2015:0807 Important CentOS 5 java-1.7.0-openjdk Security Update

http://lwn.net/Alerts/640382/

+ CESA-2015:0809 Important CentOS 7 java-1.8.0-openjdk Security Update

http://lwn.net/Alerts/640383/

+ CESA-2015:0809 Important CentOS 6 java-1.8.0-openjdk Security Update

http://lwn.net/Alerts/640384/

+ CESA-2015:0800 Moderate CentOS 5 openssl Security Update

http://lwn.net/Alerts/640273/

+ Cisco Secure Desktop Cache Cleaner Command Execution Vulnerability

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150415-csd

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0691

+ Cisco IOS XR Software BVI Routed Packet Denial of Service Vulnerability

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150415-iosxr

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0695

+ UPDATE: Multiple Vulnerabilities in ntpd (April 2015) Affecting Cisco Products

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150408-ntpd

+ HPSBOV03318 rev.1 - HP SSL for OpenVMS, Remote Denial of Service (DoS) and other Vulnerabilities

https://h20565.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04635715&docLocale=ja_JP

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-8275

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3569

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3570

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3571

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3572

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0204

+ UPDATE: HPSBMU03263 rev.2 - HP Insight Control running OpenSSL, Remote Disclosure of Information

https://h20565.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04574073&docLocale=ja_JP

+ Linux kernel 4.0 released

https://www.kernel.org/

+ Oracle Solaris Third Party Bulletin - April 2015

http://www.oracle.com/technetwork/topics/security/bulletinapr2015-2511959.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1802

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0292

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2188

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3566

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-0339

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3924

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-9623

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-5353

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0255

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-9297

+ Oracle Critical Patch Update Advisory - April 2015

http://www.oracle.com/technetwork/topics/security/cpuapr2015-2365600.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0457

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0455

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0483

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0479

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0235

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-1568

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-1568

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-1568

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0461

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0482

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2013-4286

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3571

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-0112

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-0050

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0449

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2013-4545

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0456

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0450

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0451

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0493

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0474

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2572

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0509

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0473

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0447

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2565

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0504

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0489

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2570

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3571

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0464

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0490

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0462

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0463

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0465

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0497

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0487

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0472

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0496

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0485

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0453

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0475

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0502

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0495

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0510

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0466

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0494

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2579

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0440

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0469

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0459

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0491

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0460

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0492

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0458

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0484

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0480

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0486

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0488

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0477

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0470

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0478

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0204

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0235

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2577

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0448

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2578

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0471

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3566

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0452

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2574

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-0112

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-7809

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0501

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3569

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2568

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2575

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2573

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0500

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0439

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0508

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0433

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0423

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2571

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0438

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0503

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0441

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0405

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0505

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0499

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0506

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0507

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2567

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2566

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0511

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2576

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0498

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0476

+ HS15-016 Vulnerability in Hitachi Web Server

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-016/index.html

+ HS15-016 Hitachi Web Serverにおける脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-016/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-8964

+ HS15-015 Vulnerability in Cosminexus HTTP Server

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-015/index.html

+ HS15-015 Cosminexus HTTP Serverにおける脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-015/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-4192

+ HS15-014 Vulnerability in Cosminexus HTTP Server and Hitachi Web Server

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-014/index.html

+ HS15-014 Cosminexus HTTP Server, Hitachi Web Serverにおける脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-014/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3566

+ HS15-013 DoS Vulnerability in Cosminexus HTTP Server and Hitachi Web Server

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-013/index.html

+ HS15-013 Cosminexus HTTP Server, Hitachi Web ServerにおけるDoS脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-013/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-0226

+ HS15-012 DoS Vulnerability in Hitachi Web Server

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-012/index.html

+ HS15-012 Hitachi Web ServerにおけるDoS脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-012/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-0224

+ HS15-011 Vulnerabilities in Cosminexus HTTP Server, Hitachi Web Server header customization functionality

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-011/index.html

+ HS15-011 Cosminexus HTTP Server, Hitachi Web Serverのヘッダカスタマイズ機能における脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-011/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2013-5704

+ HS15-010 Insecure certificate validation in Cosminexus

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-010/index.html

+ HS15-010 Cosminexusにおける証明書検証の不備による脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-010/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3596

+ HS15-009 Privilege escalation vulnerability in Cosminexus

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-009/index.html

+ HS15-009 Cosminexusにおける権限昇格の脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-009/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3558

+ HS15-008 Multiple Vulnerabilities in Cosminexus XML Processor

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-008/index.html

+ HS15-008 Cosminexus XML Processorにおける複数の脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-008/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2013-5802

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2013-5825

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-6517

+ Java SE 8u45, 7u79/80 Released

http://www.oracle.com/technetwork/java/javase/8u-relnotes-2225394.html

http://www.oracle.com/technetwork/java/javase/7u-relnotes-515228.html

http://www.oracle.com/technetwork/java/javase/7u79-relnotes-2494161.html

http://www.oracle.com/technetwork/java/javase/7u80-relnotes-2494162.html

+ DoS/PoC: Microsoft Window - HTTP.sys PoC (MS15-034)

http://www.exploit-db.com/exploits/36773/

+ SA63920 ProFTPD mod_copy SITE CPFR / CPTO Security Bypass Vulnerability

http://secunia.com/advisories/63920/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3306

+ SA63908 Ruby OpenSSL Hostname Certificate Validation Security Issue

http://secunia.com/advisories/63908/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1855

+ SA63911 Lhaplus Directory Traversal and Arbitrary Code Execution Vulnerabilities

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0906

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0907

+ SA63885 OpenStack Swift Object Versioning Security Bypass Vulnerability

http://secunia.com/advisories/63885/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1856

+ SA63731 PHP Multiple Vulnerabilities

http://secunia.com/advisories/63731/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2783

+ SA63996 Google Chrome Multiple Vulnerabilities

http://secunia.com/advisories/63996/

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1235

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1236

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1237

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1238

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1240

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1241

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1242

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1244

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1245

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1246

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1247

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1248

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1249

+ Microsoft Windows 8.1/7 others HTTP.sys Remote Code Execution

http://cxsecurity.com/issue/WLB-2015040087

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1635

+ ProFTPd 1.3.5 Remote File Copy

http://cxsecurity.com/issue/WLB-2015040075

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3306

+ Linux Kernel splice() System Call Local DoS

http://cxsecurity.com/issue/WLB-2015040069

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-7822

JVNDB-2015-001959 JBoss RichFaces において任意の Java コードが実行される脆弱性

http://jvndb.jvn.jp/ja/contents/2015/JVNDB-2015-001959.html

要件定義・基本設計で役立つ、安全なWebアプリ&インフラ構築術

第6回 大きな被害が相次ぐ!文字列処理の落とし穴

http://itpro.nikkeibp.co.jp/atcl/column/15/021900028/041300008/?ST=security

大企業の87%は情報侵害の早期検知体制が不十分、RSA調査

http://itpro.nikkeibp.co.jp/atcl/news/15/041501315/?ST=security

記者の眼

1時間にLINEが700通! ネットのリテラシーを改めて考えた

http://itpro.nikkeibp.co.jp/atcl/watcher/14/334361/041300242/?ST=security

News & Trend

マイナンバー商戦がセキュリティ市場に波及、自治体向け専用機も

http://itpro.nikkeibp.co.jp/atcl/column/14/346926/041300222/?ST=security

スマホをロックして身代金を要求 激増する新サイバー攻撃

http://itpro.nikkeibp.co.jp/atcl/news/15/041401305/?ST=security

JVNVU#97777423 Blue Coat Malware Analysis Appliance に複数の脆弱性

http://jvn.jp/vu/JVNVU97777423/

JVNVU#98215813 SearchBlox に複数の脆弱性

http://jvn.jp/vu/JVNVU98215813/

JVN#56297719 JBoss RichFaces において任意の Java コードが実行される脆弱性

http://jvn.jp/jp/JVN56297719/

UPDATE: JVN#12329472 Lhaplus において任意のコードを実行される脆弱性

http://jvn.jp/jp/JVN12329472/

JVNVU#99430390 Windows NTLM が file:// URL へのリダイレクト時に SMB 接続を行いユーザ認証情報を送信する問題

http://jvn.jp/vu/JVNVU99430390/

VU#274244 Blue Coat Malware Analysis appliance contains a cross-site scripting (XSS) vulnerability and information disclosure

http://www.kb.cert.org/vuls/id/274244

VU#697316 SearchBlox contains multiple vulnerabilities

http://www.kb.cert.org/vuls/id/697316

VU#672268 Microsoft Windows NTLM automatically authenticates via SMB when following a file:// URL

http://www.kb.cert.org/vuls/id/672268

REMOTE: Samsung iPOLiS ReadConfigValue Remote Code Execution

http://www.exploit-db.com/exploits/36756/

LOCAL: Fedora abrt Race Condition Exploit

http://www.exploit-db.com/exploits/36747/

LOCAL: Apport/Abrt Local Root Exploit

http://www.exploit-db.com/exploits/36746/

https://technet.microsoft.com/ja-jp/library/security/ms15-apr

+ MS15-032 - 緊急 Internet Explorer 用の累積的なセキュリティ更新プログラム (3038314)

https://technet.microsoft.com/library/security/MS15-032

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1652

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1657

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1659

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1660

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1661

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1662

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1665

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1666

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1667

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1668

+ MS15-033 - 緊急 Microsoft Office の脆弱性により、リモートでコードが実行される (3048019)

https://technet.microsoft.com/library/security/MS15-033

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1641

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1649

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1650

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1651

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1639

+ MS15-034 - 緊急 HTTP.sys の脆弱性により、リモートでコードが実行される (3042553)

https://technet.microsoft.com/library/security/MS15-034

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1635

+ MS15-035 - 緊急 Microsoft Graphics コンポーネントの脆弱性により、リモートでコードが実行される (3046306)

https://technet.microsoft.com/library/security/MS15-035

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1645

+ MS15-036 - 重要 Microsoft SharePoint Server の脆弱性により、特権が昇格される (3052044)

https://technet.microsoft.com/library/security/MS15-036

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1640

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1653

+ MS15-037 - 重要 Windows タスク スケジューラの脆弱性により、特権が昇格される (3046269)

https://technet.microsoft.com/library/security/MS15-037

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0098

+ MS15-038 - 重要 Microsoft Windows の脆弱性により、特権が昇格される (3049576)

https://technet.microsoft.com/library/security/MS15-038

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1643

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1644

+ MS15-039 - 重要 XML コア サービスの脆弱性により、セキュリティ機能のバイパスが起こる (3046482)

https://technet.microsoft.com/library/security/MS15-039

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1646

+ MS15-040 - 重要 Active Directory フェデレーション サービスの脆弱性により、情報漏えいが起こる (3045711)

https://technet.microsoft.com/library/security/MS15-040

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1638

+ MS15-041 - 重要 .NET Framework の脆弱性により、情報漏えいが起こる (3048010)

https://technet.microsoft.com/library/security/MS15-041

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1648

+ MS15-042 - 重要 Windows Hyper-V の脆弱性により、サービス拒否が起こる (3047234)

https://technet.microsoft.com/library/security/MS15-042

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1647

+ マイクロソフト セキュリティ アドバイザリ 3045755 PKU2U 認証を改善するための更新プログラム

https://technet.microsoft.com/ja-jp/library/security/3045755

+ UPDATE: マイクロソフト セキュリティ アドバイザリ 3009008 SSL 3.0 の脆弱性により、情報漏えいが起こる

https://technet.microsoft.com/ja-jp/library/security/3009008

+ RHSA-2015:0807 Important: java-1.7.0-openjdk security update

https://rhn.redhat.com/errata/RHSA-2015-0807.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2005-1080

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0460

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0469

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0477

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0478

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0480

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0488

+ RHSA-2015:0808 Important: java-1.6.0-openjdk security update

https://rhn.redhat.com/errata/RHSA-2015-0808.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2005-1080

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0460

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0469

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0477

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0478

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0480

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0488

+ RHSA-2015:0806 Critical: java-1.7.0-openjdk security update

https://rhn.redhat.com/errata/RHSA-2015-0806.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2005-1080

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0460

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0469

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0477

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0478

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0480

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0488

+ RHSA-2015:0809 Important: java-1.8.0-openjdk security update

https://rhn.redhat.com/errata/RHSA-2015-0809.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2005-1080

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0460

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0469

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0470

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0477

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0478

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0480

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0488

+ APSB15-06 Security updates available for Adobe Flash Player

https://helpx.adobe.com/security/products/flash-player/apsb15-06.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0346

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0347

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0348

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0349

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0350

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0351

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0352

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0353

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0354

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0355

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0356

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0357

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0358

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0359

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0360

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3038

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3039

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3040

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3041

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3042

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3043

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-3044

+ APSB15-07 Security Update: Hotfixes available for ColdFusion

https://helpx.adobe.com/security/products/coldfusion/apsb15-07.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0345

+ APSB15-08 Security vulnerability in output of Adobe Flex ASdoc Tool

https://helpx.adobe.com/security/products/flex/apsb15-08.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1773

+ CESA-2015:0808 Important CentOS 7 java-1.6.0-openjdk Security Update

http://lwn.net/Alerts/640377/

+ CESA-2015:0808 Important CentOS 6 java-1.6.0-openjdk Security Update

http://lwn.net/Alerts/640378/

+ CESA-2015:0808 Important CentOS 5 java-1.6.0-openjdk Security Update

http://lwn.net/Alerts/640379/

+ CESA-2015:0806 Critical CentOS 7 java-1.7.0-openjdk Security Update

http://lwn.net/Alerts/640380/

+ CESA-2015:0806 Critical CentOS 6 java-1.7.0-openjdk Security Update

http://lwn.net/Alerts/640381/

+ CESA-2015:0807 Important CentOS 5 java-1.7.0-openjdk Security Update

http://lwn.net/Alerts/640382/

+ CESA-2015:0809 Important CentOS 7 java-1.8.0-openjdk Security Update

http://lwn.net/Alerts/640383/

+ CESA-2015:0809 Important CentOS 6 java-1.8.0-openjdk Security Update

http://lwn.net/Alerts/640384/

+ CESA-2015:0800 Moderate CentOS 5 openssl Security Update

http://lwn.net/Alerts/640273/

+ Cisco Secure Desktop Cache Cleaner Command Execution Vulnerability

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150415-csd

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0691

+ Cisco IOS XR Software BVI Routed Packet Denial of Service Vulnerability

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150415-iosxr

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0695

+ UPDATE: Multiple Vulnerabilities in ntpd (April 2015) Affecting Cisco Products

http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150408-ntpd

+ HPSBOV03318 rev.1 - HP SSL for OpenVMS, Remote Denial of Service (DoS) and other Vulnerabilities

https://h20565.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04635715&docLocale=ja_JP

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-8275

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3569

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3570

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3571

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3572

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0204

+ UPDATE: HPSBMU03263 rev.2 - HP Insight Control running OpenSSL, Remote Disclosure of Information

https://h20565.www2.hp.com/hpsc/doc/public/display?calledBy=&docId=emr_na-c04574073&docLocale=ja_JP

+ Linux kernel 4.0 released

https://www.kernel.org/

+ Oracle Solaris Third Party Bulletin - April 2015

http://www.oracle.com/technetwork/topics/security/bulletinapr2015-2511959.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1802

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0292

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2188

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3566

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-0339

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3924

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-9623

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-5353

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0255

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-9297

+ Oracle Critical Patch Update Advisory - April 2015

http://www.oracle.com/technetwork/topics/security/cpuapr2015-2365600.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0457

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0455

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0483

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0479

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0235

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-1568

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-1568

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-1568

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0461

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0482

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2013-4286

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3571

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-0112

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-0050

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0449

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2013-4545

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0456

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0450

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0451

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0493

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0474

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2572

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0509

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0473

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0447

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2565

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0504

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0489

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2570

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3571

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0464

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0490

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0462

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0463

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0465

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0497

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0487

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0472

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0496

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0485

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0453

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0475

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0502

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0495

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0510

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0466

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0494

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2579

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0440

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0469

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0459

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0491

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0460

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0492

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0458

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0484

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0480

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0486

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0488

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0477

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0470

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0478

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0204

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0235

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2577

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0448

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2578

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0471

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3566

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0452

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2574

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-0112

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-7809

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0501

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3569

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2568

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2575

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2573

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0500

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0439

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0508

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0433

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0423

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2571

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0438

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0503

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0441

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0405

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0505

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0499

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0506

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0507

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2567

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2566

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0511

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-2576

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0498

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-0476

+ HS15-016 Vulnerability in Hitachi Web Server

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-016/index.html

+ HS15-016 Hitachi Web Serverにおける脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-016/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-8964

+ HS15-015 Vulnerability in Cosminexus HTTP Server

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-015/index.html

+ HS15-015 Cosminexus HTTP Serverにおける脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-015/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-4192

+ HS15-014 Vulnerability in Cosminexus HTTP Server and Hitachi Web Server

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-014/index.html

+ HS15-014 Cosminexus HTTP Server, Hitachi Web Serverにおける脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-014/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3566

+ HS15-013 DoS Vulnerability in Cosminexus HTTP Server and Hitachi Web Server

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-013/index.html

+ HS15-013 Cosminexus HTTP Server, Hitachi Web ServerにおけるDoS脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-013/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-0226

+ HS15-012 DoS Vulnerability in Hitachi Web Server

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-012/index.html

+ HS15-012 Hitachi Web ServerにおけるDoS脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-012/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-0224

+ HS15-011 Vulnerabilities in Cosminexus HTTP Server, Hitachi Web Server header customization functionality

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-011/index.html

+ HS15-011 Cosminexus HTTP Server, Hitachi Web Serverのヘッダカスタマイズ機能における脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-011/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2013-5704

+ HS15-010 Insecure certificate validation in Cosminexus

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-010/index.html

+ HS15-010 Cosminexusにおける証明書検証の不備による脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-010/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3596

+ HS15-009 Privilege escalation vulnerability in Cosminexus

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-009/index.html

+ HS15-009 Cosminexusにおける権限昇格の脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-009/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-3558

+ HS15-008 Multiple Vulnerabilities in Cosminexus XML Processor

http://www.hitachi.co.jp/Prod/comp/soft1/global/security/info/vuls/HS15-008/index.html

+ HS15-008 Cosminexus XML Processorにおける複数の脆弱性

http://www.hitachi.co.jp/Prod/comp/soft1/security/info/vuls/HS15-008/index.html

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2013-5802

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2013-5825

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-6517

+ Java SE 8u45, 7u79/80 Released

http://www.oracle.com/technetwork/java/javase/8u-relnotes-2225394.html